Брандмауэр (вычислительный)

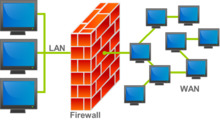

В вычислительной технике брандмауэр — это система сетевой безопасности , которая отслеживает и контролирует входящий и исходящий сетевой трафик на основе настраиваемых правил безопасности. [1] [2] Обычно брандмауэр устанавливает барьер между доверенной сетью и недоверенной сетью, такой как Интернет , [3] или между несколькими VLAN .

История

Термин «брандмауэр» изначально относился к стене, предназначенной для ограничения пожара в пределах линии соседних зданий. [4] Более поздние использования относятся к аналогичным конструкциям, таким как металлический лист, отделяющий отсек двигателя транспортного средства или самолета от пассажирского салона. Термин был применен в 1980-х годах к сетевым технологиям [5] , которые появились, когда Интернет был довольно новым с точки зрения его глобального использования и подключения. [6] Предшественниками брандмауэров для сетевой безопасности были маршрутизаторы, используемые в 1980-х годах. Поскольку они уже разделяли сети, маршрутизаторы могли применять фильтрацию к пакетам, проходящим через них. [7]

До того, как этот термин стал использоваться в реальных вычислениях, он появился в фильме Джона Бэдхэма 1983 года о компьютерном хакерстве «Военные игры» , где его произносил бородатый и носящий очки программист по имени Пол Рихтер, что, возможно, и послужило толчком к его дальнейшему использованию. [8]

Одним из первых коммерчески успешных продуктов межсетевого экрана и трансляции сетевых адресов (NAT) был межсетевой экран PIX (Private Internet eXchange), изобретенный в 1994 году компанией Network Translation Inc., стартапом, основанным и управляемым Джоном Мэйесом. Технология межсетевого экрана PIX была разработана Брэнтли Коилом в качестве разработчика программного обеспечения-консультанта. [9] Осознавая возникающую проблему истощения адресов IPv4, они разработали PIX, чтобы позволить организациям безопасно подключать частные сети к публичному Интернету, используя ограниченное количество зарегистрированных IP-адресов. Инновационное решение PIX быстро получило признание в отрасли, получив престижную награду «Горячий продукт года» от журнала Data Communications Magazine в январе 1995 года. Cisco Systems, стремясь выйти на быстрорастущий рынок сетевой безопасности, впоследствии приобрела Network Translation Inc. в ноябре 1995 года, чтобы получить права на технологию PIX. PIX стал одной из флагманских линеек продуктов межсетевых экранов Cisco, прежде чем в конечном итоге был заменен платформой Adaptive Security Appliance (ASA), представленной в 2005 году.

Типы брандмауэров

Брандмауэры подразделяются на сетевые и хостовые системы. Сетевые брандмауэры располагаются между двумя или более сетями, как правило, между локальной сетью (LAN) и глобальной сетью (WAN) , [10] их основная функция заключается в управлении потоком данных между подключенными сетями. Они представляют собой либо программное устройство, работающее на оборудовании общего назначения, либо аппаратное устройство, работающее на оборудовании специального назначения, либо виртуальное устройство, работающее на виртуальном хосте, управляемом гипервизором . Устройства брандмауэров также могут предлагать функциональность, не являющуюся брандмауэром, например, службы DHCP [11] [12] или VPN [13] . Хостовые брандмауэры развертываются непосредственно на самом хосте для управления сетевым трафиком или другими вычислительными ресурсами. [14] [15] Это может быть демон или служба как часть операционной системы или приложение-агент для защиты.

Фильтр пакетов

Первый описанный тип сетевого брандмауэра называется пакетным фильтром , который проверяет пакеты, передаваемые между компьютерами. Брандмауэр поддерживает список контроля доступа , который определяет, какие пакеты будут просматриваться и какие действия должны быть применены, если таковые имеются, с действием по умолчанию, установленным на молчаливое отбрасывание. Три основных действия в отношении пакета состоят из молчаливого отбрасывания, отбрасывания с ответом Internet Control Message Protocol или TCP reset отправителю и пересылки на следующий участок. [16] Пакеты могут быть отфильтрованы по исходному и целевому IP-адресам , протоколу или исходному и целевому портам . Большая часть интернет-коммуникаций в 20-м и начале 21-го века использовала либо протокол управления передачей (TCP), либо протокол пользовательских дейтаграмм (UDP) в сочетании с известными портами , что позволяло брандмауэрам той эпохи различать определенные типы трафика, такие как просмотр веб-страниц, удаленная печать, передача электронной почты и передача файлов. [17] [18]

Первая статья, посвященная технологии межсетевых экранов, была опубликована в 1987 году, когда инженеры из Digital Equipment Corporation (DEC) разработали системы фильтров, известные как пакетные фильтры межсетевых экранов. В AT&T Bell Labs Билл Чесвик и Стив Белловин продолжили свои исследования в области пакетной фильтрации и разработали рабочую модель для своей компании на основе своей оригинальной архитектуры первого поколения. [19] В 1992 году Стивен МакКэнн и Ван Якобсон опубликовали статью о BSD Packet Filter (BPF), работая в Lawrence Berkeley Laboratory . [20] [21]

Отслеживание соединения

В 1989–1990 годах трое коллег из AT&T Bell Laboratories , Дэйв Пресотто, Джанардан Шарма и Кшитидж Нигам, разработали второе поколение межсетевых экранов, назвав их шлюзами уровня цепи . [22]

Межсетевые экраны второго поколения выполняют работу своих предшественников первого поколения, но также сохраняют информацию о конкретных диалогах между конечными точками, запоминая, какой номер порта два IP-адреса используют на уровне 4 ( транспортный уровень ) модели OSI для своего диалога, что позволяет исследовать общий обмен данными между узлами. [23]

Уровень приложений

Маркус Ранум , Вэй Сюй и Питер Черчярд выпустили прикладной брандмауэр, известный как Firewall Toolkit (FWTK), в октябре 1993 года. [24] Он стал основой для брандмауэра Gauntlet в Trusted Information Systems . [25] [26]

Ключевое преимущество фильтрации на уровне приложений заключается в том, что она может понимать определенные приложения и протоколы, такие как протокол передачи файлов (FTP), система доменных имен (DNS) или протокол передачи гипертекста (HTTP). Это позволяет ей идентифицировать нежелательные приложения или службы, использующие нестандартный порт, или обнаруживать, злоупотребляется ли разрешенный протокол. [27] Она также может обеспечить единое управление безопасностью, включая принудительное шифрование DNS и виртуальные частные сети . [28] [29] [30]

Начиная с 2012 года межсетевой экран следующего поколения обеспечивает более широкий спектр проверки на уровне приложений, расширяя функциональность глубокой проверки пакетов , включая, помимо прочего:

- Веб-фильтрация

- Системы предотвращения вторжений

- Управление идентификацией пользователей

- Брандмауэр веб-приложений

- Проверка содержания и эвристический анализ [31]

- Проверка TLS

Конечная точка специфична

Функции брандмауэров приложений на основе конечной точки заключаются в определении того, должен ли процесс принимать какое-либо заданное соединение. Брандмауэры приложений фильтруют соединения, проверяя идентификатор процесса пакетов данных на соответствие набору правил для локального процесса, участвующего в передаче данных. Брандмауэры приложений выполняют свою функцию, подключаясь к вызовам сокетов для фильтрации соединений между прикладным уровнем и нижними уровнями. Брандмауэры приложений, подключающиеся к вызовам сокетов, также называются фильтрами сокетов. [ необходима цитата ]

Политики брандмауэра

В основе работы брандмауэра лежат политики, которые управляют процессом принятия решений. Эти политики, известные как правила брандмауэра, представляют собой конкретные руководящие принципы, определяющие разрешенный или заблокированный трафик через границы сети. [32] [33]

Правила брандмауэра основаны на оценке сетевых пакетов по заранее определенным критериям безопасности. Сетевой пакет, который переносит данные по сетям, должен соответствовать определенным атрибутам, определенным в правиле, чтобы быть разрешенным через брандмауэр. Эти атрибуты обычно включают:

- Направление : входящий или исходящий трафик

- Источник : откуда исходит трафик ( IP-адрес, диапазон, сеть или зона)

- Назначение : куда направляется трафик ( IP-адрес, диапазон, сеть или зона)

- Порт : Сетевые порты, специфичные для различных служб (например, порт 80 для HTTP ).

- Протокол : тип сетевого протокола (например, TCP , UDP , ICMP ).

- Применение : проверка L7 или группирование аудиовизуальных служб.

- Действие : разрешить, запретить, прекратить или потребовать дополнительную проверку трафика.

Зоны

Зоны — это логические сегменты в сети, которые группируют устройства со схожими требованиями безопасности. Разделяя сеть на зоны, такие как « Техническая », « WAN », « LAN », « Публичная », « Частная» , « DMZ » и « Беспроводная », администраторы могут применять политики, которые контролируют поток трафика между ними. Каждая зона имеет свой уровень доверия и управляется определенными правилами брандмауэра, которые регулируют вход и выход данных.

Обычно по умолчанию разрешен весь трафик из LAN в WAN и запрещен весь трафик из WAN в LAN.

Услуги

В терминах сетей службы — это определенные функции, обычно определяемые сетевым портом и протоколом. Распространенными примерами являются HTTP/HTTPS (веб-трафик) на портах 80 и 443, FTP (передача файлов) на порту 21 и SMTP (электронная почта) на порту 25. Службы — это движки, лежащие в основе приложений, от которых зависят пользователи. С точки зрения безопасности контроль доступа к службам имеет решающее значение, поскольку службы являются обычными целями для эксплуатации. Брандмауэры используют правила, которые определяют, какие службы должны быть доступны, кому и в каком контексте. Например, брандмауэр может быть настроен на блокировку входящих FTP-запросов для предотвращения несанкционированной загрузки файлов, но разрешать исходящие HTTPS-запросы для просмотра веб-страниц.

Приложения

Приложения относятся к программным системам, с которыми пользователи взаимодействуют в сети. Они могут варьироваться от веб-браузеров и почтовых клиентов до сложных систем баз данных и облачных сервисов. В сетевой безопасности приложения важны, поскольку различные типы трафика могут представлять различные риски безопасности. Таким образом, правила брандмауэра могут быть созданы для идентификации и контроля трафика на основе приложения, генерирующего или получающего его. Используя осведомленность о приложениях, брандмауэры могут разрешать, запрещать или ограничивать трафик для определенных приложений в соответствии с организационными политиками и требованиями соответствия, тем самым снижая потенциальные угрозы от уязвимых или нежелательных приложений.

Приложение может представлять собой как группу услуг, так и проверку L7 .

ID ПОЛЬЗОВАТЕЛЯ

Реализация правил брандмауэра, основанных только на IP-адресах, часто недостаточна из-за динамической природы местоположения пользователя и использования устройства. [34] [35] Идентификатор пользователя будет преобразован в IP-адрес.

Именно здесь концепция «User ID» оказывает существенное влияние. User ID позволяет создавать правила брандмауэра на основе индивидуальных идентификаторов пользователей, а не просто фиксированных исходных или целевых IP-адресов. Это повышает безопасность, обеспечивая более детальный контроль над тем, кто может получить доступ к определенным сетевым ресурсам, независимо от того, откуда они подключаются или какое устройство используют.

Технология User ID обычно интегрируется в системы брандмауэров посредством использования служб каталогов, таких как Active Directory , LDAP , RADIUS или TACACS+ . Эти службы связывают информацию о входе пользователя в систему с его сетевой активностью. Благодаря этому брандмауэр может применять правила и политики, соответствующие группам пользователей, ролям или отдельным учетным записям пользователей, а не полагаться исключительно на топологию сети.

Пример использования идентификатора пользователя в правилах брандмауэра

Рассмотрим школу, которая хочет ограничить доступ учеников к серверу социальных сетей . Они могут создать правило в брандмауэре, которое использует информацию идентификатора пользователя для реализации этой политики.

- Конфигурация службы каталогов — Во-первых, брандмауэр должен быть настроен для связи со службой каталогов, которая хранит членство пользователей в группах. В этом случае — сервер Active Directory.

- Идентификация пользователя — Брандмауэр сопоставляет сетевой трафик с определенными идентификаторами пользователей, интерпретируя журналы аутентификации. Когда пользователь входит в систему, брандмауэр связывает этот вход с IP-адресом пользователя .

- Определите группы пользователей — В интерфейсе управления брандмауэра определите группы пользователей на основе службы каталогов. Например, создайте такие группы, как «Студенты».

- Создать правило брандмауэра:

- Источник: идентификатор пользователя (например, студенты)

- Назначение: список IP-адресов

- Служба/Приложение: Разрешенные службы (например, HTTP , HTTPS )

- Действие: Отклонить

- Реализовать правило разрешения по умолчанию:

При такой настройке доступ к серверам социальных сетей запрещен только пользователям, прошедшим аутентификацию и идентифицированным как члены "Студентов" . Весь остальной трафик, начинающийся с интерфейсов LAN, будет разрешен.

Наиболее распространенные типы журналов брандмауэра

Журналы трафика:

- Описание: Журналы трафика записывают исчерпывающие сведения о данных, проходящих через сеть. Сюда входят исходные и конечные IP-адреса, номера портов, используемые протоколы и действия, предпринимаемые брандмауэром (например, разрешить, сбросить или отклонить).

- Значимость: необходим сетевым администраторам для анализа и понимания закономерностей взаимодействия между устройствами, помогая устранять неполадки и оптимизировать производительность сети.

Журналы предотвращения угроз:

- Описание: Журналы, специально разработанные для сбора информации, связанной с угрозами безопасности. Сюда входят оповещения от систем предотвращения вторжений (IPS), события антивирусов, обнаружения антиботов и другие данные, связанные с угрозами.

- Значимость: жизненно важно для выявления и реагирования на потенциальные нарушения безопасности, помогая группам безопасности сохранять активность в защите сети.

Журналы аудита:

- Описание: Журналы, в которых регистрируются административные действия и изменения, внесенные в конфигурацию брандмауэра. Эти журналы имеют решающее значение для отслеживания изменений, внесенных администраторами в целях безопасности и соответствия.

- Значимость: Поддерживает усилия по аудиту и обеспечению соответствия, предоставляя подробную историю административных действий, помогая в расследованиях и обеспечивая соблюдение политик безопасности.

Журналы событий:

- Описание: Общие журналы событий, которые фиксируют широкий спектр событий, происходящих на брандмауэре, помогая администраторам отслеживать и устранять неполадки.

- Значимость: обеспечивает целостное представление о деятельности межсетевого экрана, облегчая выявление и устранение любых аномалий или проблем с производительностью в сетевой инфраструктуре.

Журналы сеансов:

- Описание: Журналы, содержащие информацию об установленных сетевых сеансах, включая время начала и окончания сеанса, скорость передачи данных и связанную информацию о пользователе или устройстве.

- Значимость: полезно для мониторинга сетевых сеансов в режиме реального времени, выявления аномальных действий и оптимизации производительности сети.

Журналы устранения DDoS-атак:

- Описание: Журналы, в которых регистрируются события, связанные с атаками типа «распределенный отказ в обслуживании» (DDoS), включая действия по смягчению последствий, предпринимаемые межсетевым экраном для защиты сети.

- Значимость: критически важно для оперативного выявления и нейтрализации DDoS-атак, защиты сетевых ресурсов и обеспечения бесперебойной доступности услуг.

Журналы геолокации:

- Описание: Журналы, которые фиксируют информацию о географическом расположении сетевых подключений. Это может быть полезно для мониторинга и управления доступом на основе географических регионов.

- Значимость: Способствует повышению безопасности путем обнаружения и предотвращения подозрительной деятельности, исходящей из определенных географических точек, способствуя более надежной защите от потенциальных угроз.

Журналы фильтрации URL-адресов:

- Описание: Записывает данные, связанные с веб-трафиком и фильтрацией URL-адресов. Сюда входят сведения о заблокированных и разрешенных URL-адресах, а также категории веб-сайтов, к которым обращались пользователи.

- Значимость: позволяет организациям управлять доступом в Интернет, обеспечивать соблюдение политик приемлемого использования и повышать общую безопасность сети путем мониторинга и контроля веб-активности.

Журналы активности пользователей:

- Описание: Журналы, которые фиксируют специфичную для пользователя информацию, такую как события аутентификации, данные входа/выхода пользователя из системы и шаблоны трафика, специфичные для пользователя.

- Значимость: помогает отслеживать поведение пользователей, обеспечивать подотчетность и предоставлять информацию о потенциальных инцидентах безопасности, связанных с конкретными пользователями.

Журналы VPN:

- Описание: Информация, связанная с подключениями к виртуальной частной сети (VPN), включая такие события, как подключение и отключение, информацию о туннелях и ошибки, характерные для VPN.

- Значимость: имеет решающее значение для мониторинга целостности и производительности VPN-подключений, обеспечивая безопасную связь между удаленными пользователями и корпоративной сетью.

Системные журналы:

- Описание: Журналы, предоставляющие информацию об общем состоянии, статусе и изменениях конфигурации системы брандмауэра. Сюда могут входить журналы, связанные с высокой доступностью (HA), обновлениями программного обеспечения и другими событиями системного уровня.

- Значимость: необходим для поддержания инфраструктуры межсетевого экрана, диагностики проблем и обеспечения оптимальной работы системы.

Журналы соответствия:

- Описание: Журналы, специально ориентированные на регистрацию событий, относящихся к требованиям соответствия нормативным требованиям. Это может включать действия, обеспечивающие соответствие отраслевым стандартам или юридическим предписаниям.

- Значимость: имеет важное значение для организаций, подпадающих под действие определенных правил, помогая продемонстрировать соблюдение стандартов соответствия и облегчая процессы аудита.

Конфигурация

Настройка брандмауэра — сложная и подверженная ошибкам задача. Сеть может столкнуться с проблемами безопасности из-за ошибок конфигурации. [36]

Конфигурация политики брандмауэра основана на определенном типе сети (например, публичная или частная) и может быть настроена с использованием правил брандмауэра, которые либо блокируют, либо разрешают доступ для предотвращения потенциальных атак со стороны хакеров или вредоносного ПО. [37]

Смотрите также

Ссылки

- ^ Boudriga, Noureddine (2010). Безопасность мобильной связи . Boca Raton: CRC Press. стр. 32–33. ISBN 978-0849379420.

- ^ Макфарлейн, Ричард; Бьюкенен, Уильям; Эконому, Элиас; Утмани, Омайр; Фань, Лу; Ло, Оуэн (2012). «Формальные реализации политики безопасности в сетевых брандмауэрах». Компьютеры и безопасность . 31 (2): 253– 270. doi :10.1016/j.cose.2011.10.003.

- ^ Опплигер, Рольф (май 1997 г.). «Безопасность Интернета: БРАНДМАУЭРЫ и НЕ ТОЛЬКО». Сообщения ACM . 40 (5): 94. doi : 10.1145/253769.253802 . S2CID 15271915.

- ^ Канаван, Джон Э. (2001). Основы сетевой безопасности (1-е изд.). Бостон, Массачусетс: Artech House. стр. 212. ISBN 9781580531764.

- ^ Чесвик, Уильям Р.; Белловин , Стивен М. (1994). Брандмауэры и безопасность Интернета : Отпор хитрому хакеру . Addison-Wesley. ISBN 978-0201633573.

- ^ Лиска, Аллан (10 декабря 2014 г.). Создание программы безопасности на основе разведданных . Syngress. стр. 3. ISBN 978-0128023709.

- ^ Ингхэм, Кеннет; Форрест, Стефани (2002). "История и обзор сетевых брандмауэров" (PDF) . Архивировано из оригинала (PDF) 2006-09-02 . Получено 2011-11-25 .

- ^ Борен, Джейкоб (24.11.2019). «10 случаев, когда научно-фантастические фильмы 80-х годов предсказывали будущее». ScreenRant . Получено 04.03.2021 .

- ^ Мэйс, Джон (24 ноября 2022 г.). «НТИ – ЯМА». Википедия . Проверено 4 марта 2023 г.

- ^ Навин, Шаранья. "Firewall". Архивировано из оригинала 21 мая 2016 года . Получено 7 июня 2016 года .

- ^ "Брандмауэр как DHCP-сервер и клиент". Palo Alto Networks . Получено 2016-02-08 .

- ^ "DHCP". www.shorewall.net . Получено 2016-02-08 .

- ^ "Что такое межсетевой экран VPN? – Определение из Techopedia". Techopedia.com . Получено 2016-02-08 .

- ^ Вакка, Джон Р. (2009). Справочник по компьютерной и информационной безопасности . Амстердам: Elsevier. С. 355. ISBN 9780080921945.

- ^ "Что такое брандмауэр?" . Получено 2015-02-12 .

- ^ Пелтье, Джастин; Пелтье, Томас Р. (2007). Полное руководство по сертификации CISM . Хобокен: CRC Press. стр. 210. ISBN 9781420013252.

- ^ "TCP против UDP: разница между ними". www.skullbox.net . Получено 2018-04-09 .

- ^ Чесвик, Уильям Р.; Белловин, Стивен М.; Рубин, Авиел Д. (2003). Брандмауэры и безопасность Интернета , отпугивающие хитрых хакеров (2-е изд.). Addison-Wesley Professional. ISBN 9780201634662.

- ^ Ингхэм, Кеннет; Форрест, Стефани (2002). «История и обзор сетевых брандмауэров» (PDF) . стр. 4. Архивировано из оригинала (PDF) 2006-09-02 . Получено 2011-11-25 .

- ^ МакКейн, Стивен; Якобсон, Ван (1992-12-19). "Фильтр пакетов BSD: новая архитектура для захвата пакетов на уровне пользователя" (PDF) . Архивировано из оригинала (PDF) 2000-09-16.

- ^ МакКейн, Стивен; Якобсон, Ван (январь 1993 г.). «Фильтр пакетов BSD: новая архитектура для захвата пакетов на уровне пользователя». USENIX .

- ^ М. Афшар Алам; Таманна Сиддики; КР Сиджа (2013). Последние разработки в области вычислений и их применения. IK International Pvt Ltd. стр. 513. ISBN 978-93-80026-78-7.

- ^ "Firewalls". MemeBridge . Получено 13 июня 2014 г.

- ^ "Firewall toolkit V1.0 release" . Получено 28.12.2018 .

- ^ Джон Пескаторе (2 октября 2008 г.). «Эта неделя в истории сетевой безопасности: набор инструментов брандмауэра». Архивировано из оригинала 29 апреля 2016 г. Получено 28 декабря 2018 г.

- ^ Маркус Дж. Ранум; Фредерик Аволио. «История FWTK».

- ^ "Что такое уровень 7? Как работает уровень 7 Интернета". Cloudflare . Получено 29 августа 2020 г. .

- ^ "5 функций брандмауэра, которые вам обязательно нужны". Check Point Software . Получено 2021-11-08 .

- ^ Стэнфилд, Натан (2019-12-04). "11 функций брандмауэра, без которых вы не сможете жить". Stanfield IT . Получено 2021-11-08 .

- ^ "Safing Portmaster". safing.io . Получено 2021-11-08 .

- ^ Лян, Джуньян; Ким, Юхван (2022). Эволюция брандмауэров: на пути к более безопасной сети с использованием брандмауэра следующего поколения. стр. 0752–0759 . doi :10.1109/CCWC54503.2022.9720435. ISBN 978-1-6654-8303-2. Получено 2024-02-02 .

- ^ "Политика". docs.paloaltonetworks.com . Получено 2024-11-21 .

- ^ "Создание правил политики брандмауэра | Juniper Networks". www.juniper.net . Получено 21.11.2024 .

- ^ "Создание правил политики брандмауэра | Juniper Networks". www.juniper.net . Получено 21.11.2024 .

- ^ "User-ID". docs.paloaltonetworks.com . Получено 2024-11-21 .

- ^ Воронков, Артем; Ивайя, Леонардо Хорн; Мартуччи, Леонардо А.; Линдског, Стефан (2018-01-12). «Систематический обзор литературы по удобству использования конфигурации брандмауэра». ACM Computing Surveys . 50 (6): 1– 35. doi :10.1145/3130876. ISSN 0360-0300. S2CID 6570517.

- ^ «Что такое конфигурация брандмауэра и почему она важна?». Fortinet .

Внешние ссылки

- Эволюция индустрии межсетевых экранов — рассматриваются различные архитектуры, способы обработки пакетов и приводится хронология эволюции.

- История и обзор сетевых брандмауэров — содержит обзор брандмауэров на различных уровнях ISO со ссылками на оригинальные статьи, в которых сообщалось о ранних работах в области брандмауэров.